Setiap menjelang Ramadan, pola penipuan online hampir selalu mengalami eskalasi. Ini bukan asumsi spekulatif, melainkan siklus musiman yang konsisten berulang. Lonjakan permintaan pakaian muslim, diskon tematik Ramadan, dan urgensi membeli sebelum hari raya menciptakan lingkungan transaksi yang padat dan emosional. Dalam situasi seperti ini, banyak akun baru bermunculan, sebagian legitimate, sebagian oportunistik. Transaksi pun semakin sering dipindahkan ke kanal privat seperti WhatsApp dengan dalih “admin fast response” atau “proses lebih cepat”, yang pada praktiknya menghilangkan perlindungan platform seperti escrow, sistem dispute, dan transparansi publik. Di tengah euforia belanja tersebut, lahir skema yang secara teknis sederhana bahkan tidak membutuhkan kemampuan hacking namun secara psikologis dirancang dengan presisi tinggi untuk menurunkan kewaspadaan korban.

Kasus yang saya telusuri kali ini bukan sekadar pengamatan pola umum. Beberapa akun teridentifikasi menjalankan modus yang konsisten: menjual produk dengan visual profesional, mengarahkan transaksi ke WhatsApp, lalu mengeskalasi pembayaran dengan dalih promo atau aktivasi tertentu yang berujung pada rekayasa refund. Tidak ada celah teknis yang dieksploitasi, tidak ada akun yang dibobol, tidak ada sistem perbankan yang ditembus. Namun korban tetap kehilangan dana dalam jumlah signifikan karena diarahkan secara sistematis untuk melakukan transfer tambahan dengan narasi prosedural yang terlihat resmi. Di sinilah letak pergeseran ancaman modern: bukan sistem yang diretas, melainkan persepsi yang direkayasa hingga keputusan finansial diambil dalam kondisi ter-manipulasi.

Tahap 1: Visual Legitimacy dan Pre-Conditioning Trust

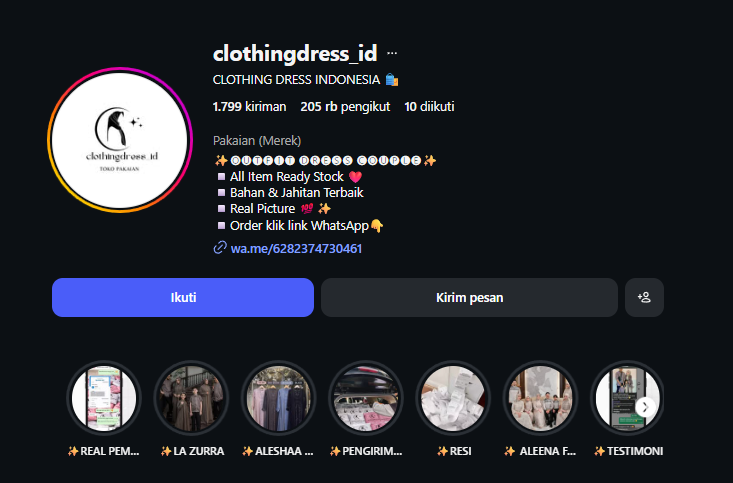

Pada tahap awal, akun Instagram dibangun dengan citra yang terlihat profesional. Feed konsisten, highlight testimoni ditata rapi, klaim “real picture” ditampilkan berulang, bahkan alamat fisik dicantumkan untuk menciptakan kesan legitimasi. Jumlah pengikut mencapai ratusan ribu sehingga secara kasat mata tampak seperti brand aktif dan terpercaya.

Namun ketika dianalisis lebih dalam, muncul anomali yang tidak langsung terlihat oleh pengguna awam. Rasio engagement tidak proporsional dibanding jumlah follower. Interaksi rendah, komentar sering dibatasi, dan testimoni disajikan dalam bentuk screenshot statis tanpa mention atau tag interaktif yang bisa diverifikasi. Pola ini menunjukkan bahwa reputasi digital yang ditampilkan bukan hasil interaksi organik, melainkan konstruksi visual.

Pada fase ini, pelaku tidak menyerang sistem apa pun. Tidak ada eksploitasi teknis. Yang dibangun adalah trust pre-conditioning proses di mana persepsi korban dibentuk lebih dulu sebelum transaksi terjadi. Ketika visual legitimasi sudah tertanam, keputusan berikutnya menjadi jauh lebih mudah diarahkan.

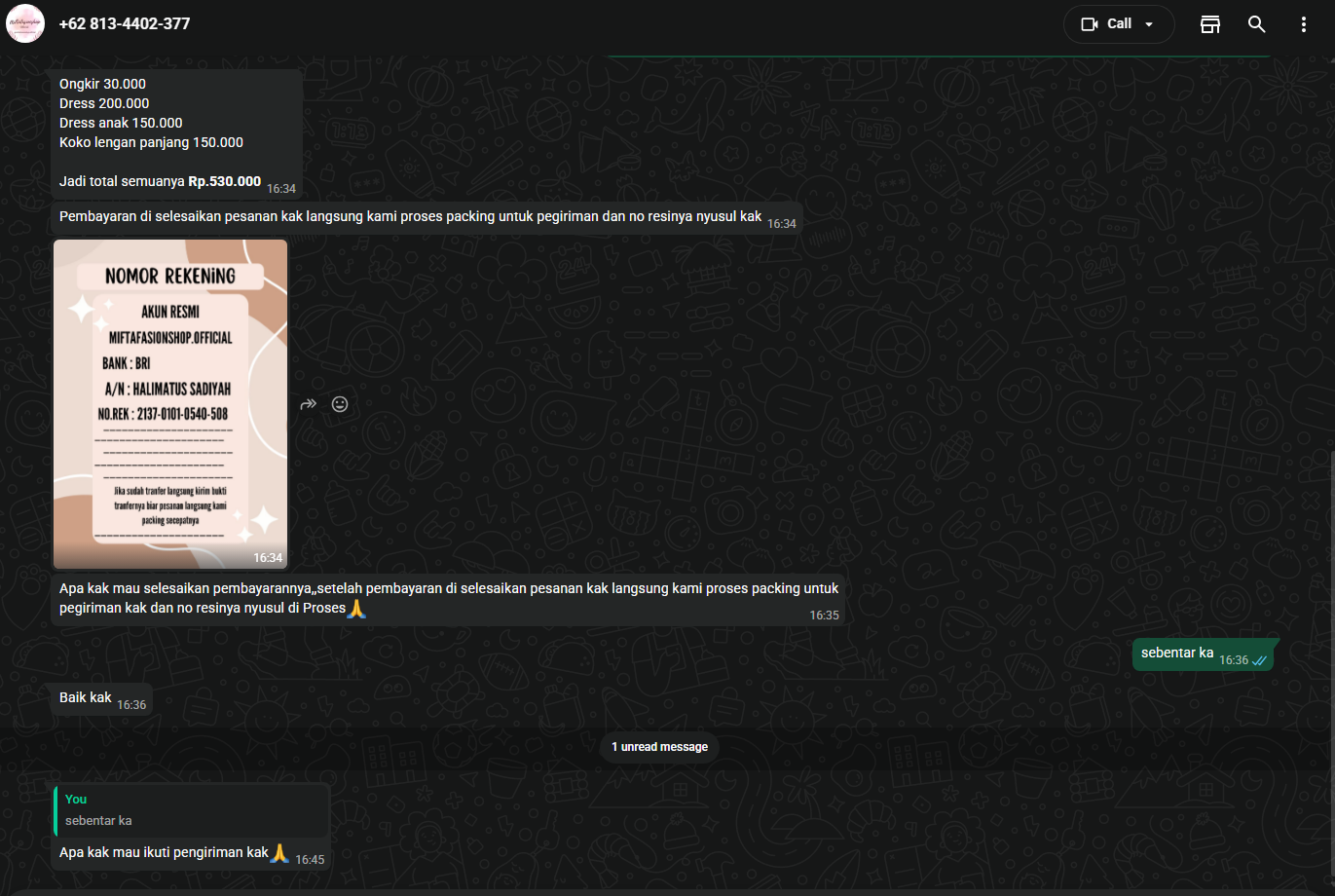

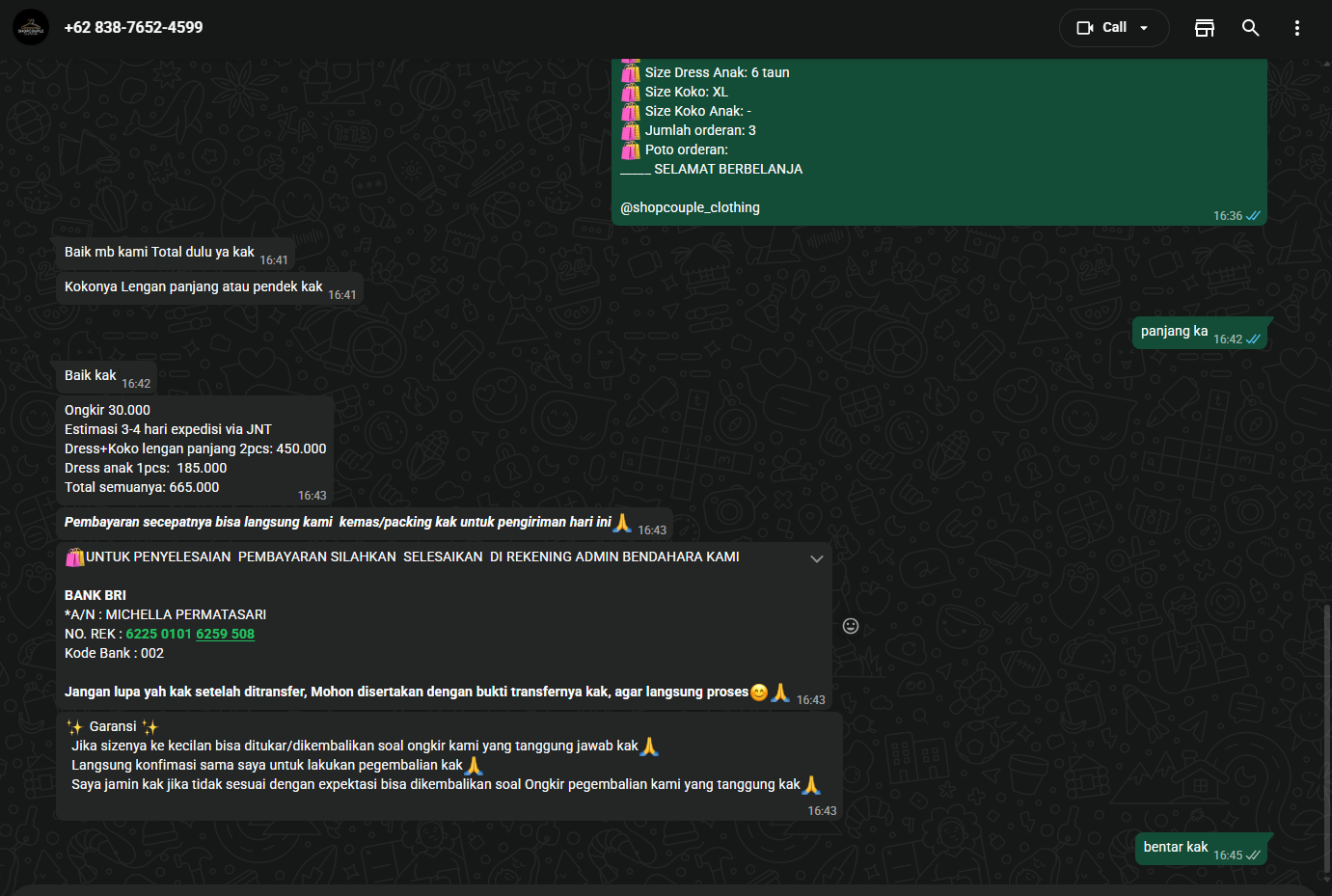

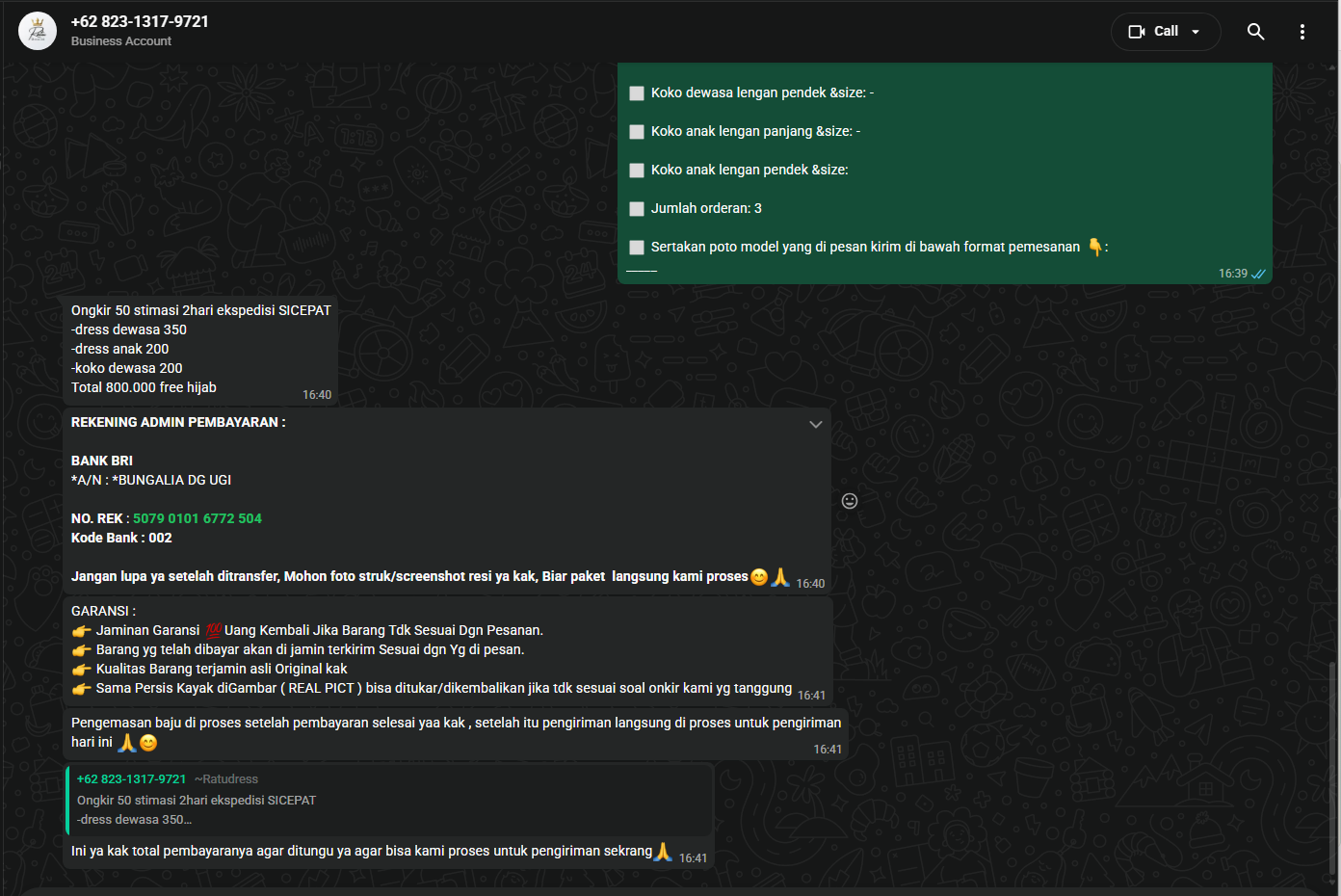

Tahap 2: Kanal Privat dan Isolasi Korban

Transaksi diarahkan ke WhatsApp. Ini langkah krusial, begitu komunikasi keluar dari Instagram:

- Tidak ada sistem dispute.

- Tidak ada escrow.

- Tidak ada proteksi pembayaran.

- Tidak ada moderasi publik.

Korban berada dalam ruang komunikasi tertutup, satu lawan satu.

Dalam konteks threat modeling, ini adalah proses isolasi target.

Tahap 3: Escalation dan Sunk Cost Exploitation

Korban melakukan transfer awal. Setelah itu muncul narasi promo dengan minimum pembelian tertentu. Korban diminta menambah dana agar promo aktif, dengan janji dana tambahan akan dikembalikan.

Secara psikologis, ini adalah eksploitasi sunk cost fallacy. Korban sudah mengeluarkan uang. Menghentikan transaksi berarti menerima kerugian awal. Melanjutkan terasa lebih rasional secara emosional.

Di sinilah pintu masuk menuju skema yang lebih teknis.

Tahap 4: Rekayasa Refund dan Ilusi “Kode Aktivasi”

Inilah bagian yang paling berbahaya.

Pelaku tidak meminta korban membagikan OTP yang diterima dari bank. Sebaliknya, pelaku mengirimkan angka yang diklaim sebagai “kode aktivasi refund” dengan narasi bahwa kode tersebut memiliki masa berlaku singkat dan harus segera diproses agar dana promo dapat dikembalikan.

Korban kemudian dikirimkan video tutorial yang terlihat sistematis dan meyakinkan. Dalam video tersebut dijelaskan bahwa untuk mengaktifkan pengembalian dana, korban harus membuka aplikasi mobile banking dan melakukan transfer dengan nominal sesuai angka “kode aktivasi” tersebut, lalu menambahkan angka nol di belakangnya.

Narasinya dibingkai seolah-olah dana tersebut hanya “diproses sementara” untuk memicu sistem refund dan akan otomatis kembali setelah aktivasi berhasil.

Secara teknis, yang terjadi hanyalah transfer biasa dari rekening korban ke rekening pelaku. Tidak ada mekanisme refund di sisi bank. Tidak ada proses backend yang memvalidasi angka tersebut sebagai bagian dari sistem apa pun. Angka yang dikirim pelaku tidak memiliki relasi teknis dengan sistem perbankan. Ia hanyalah angka acak yang dikemas sebagai “kode sistem”.

Namun karena angka tersebut dibingkai sebagai kode resmi dengan masa berlaku cepat, korban mengasumsikan adanya korelasi teknis dan urgensi sistem. Di sinilah terjadi transfer of trust kepercayaan terhadap mekanisme keamanan dan istilah teknis seperti “kode aktivasi” dialihkan untuk melegitimasi instruksi manipulatif.

Analisis Teknis: Mengapa Sistem Tidak Menghentikan Transaksi?

Dari perspektif sistem perbankan, tidak ada anomali signifikan yang terjadi. Login dilakukan oleh nasabah sah, autentikasi berhasil, perangkat dikenali, dan transaksi diotorisasi sesuai prosedur. Tidak ada pelanggaran kontrol akses, tidak ada eksploitasi vulnerability, dan tidak ada bypass mekanisme keamanan.

Karena korban sendiri yang menginisiasi transfer berdasarkan instruksi tersebut, maka dalam log sistem transaksi ini identik dengan transfer normal. Inilah yang disebut legitimate transaction fraud bukan karena sistem ditembus, tetapi karena seluruh kontrol keamanan dilewati secara valid oleh pengguna yang telah dimanipulasi konteks dan persepsinya.

Ancaman seperti ini tidak menyerang perimeter keamanan. Ia menyerang lapisan kognitif pengguna, yaitu bagaimana instruksi dipahami dan bagaimana legitimasi sistem diasumsikan tanpa verifikasi logis.

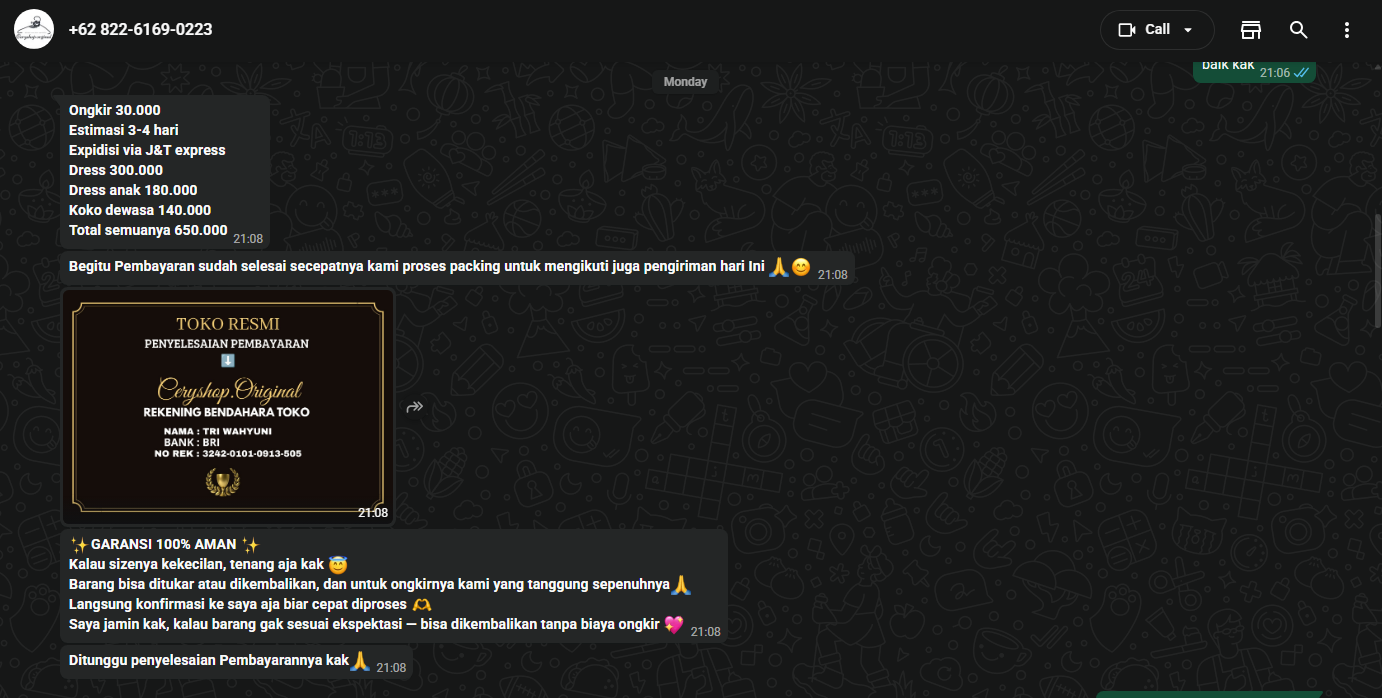

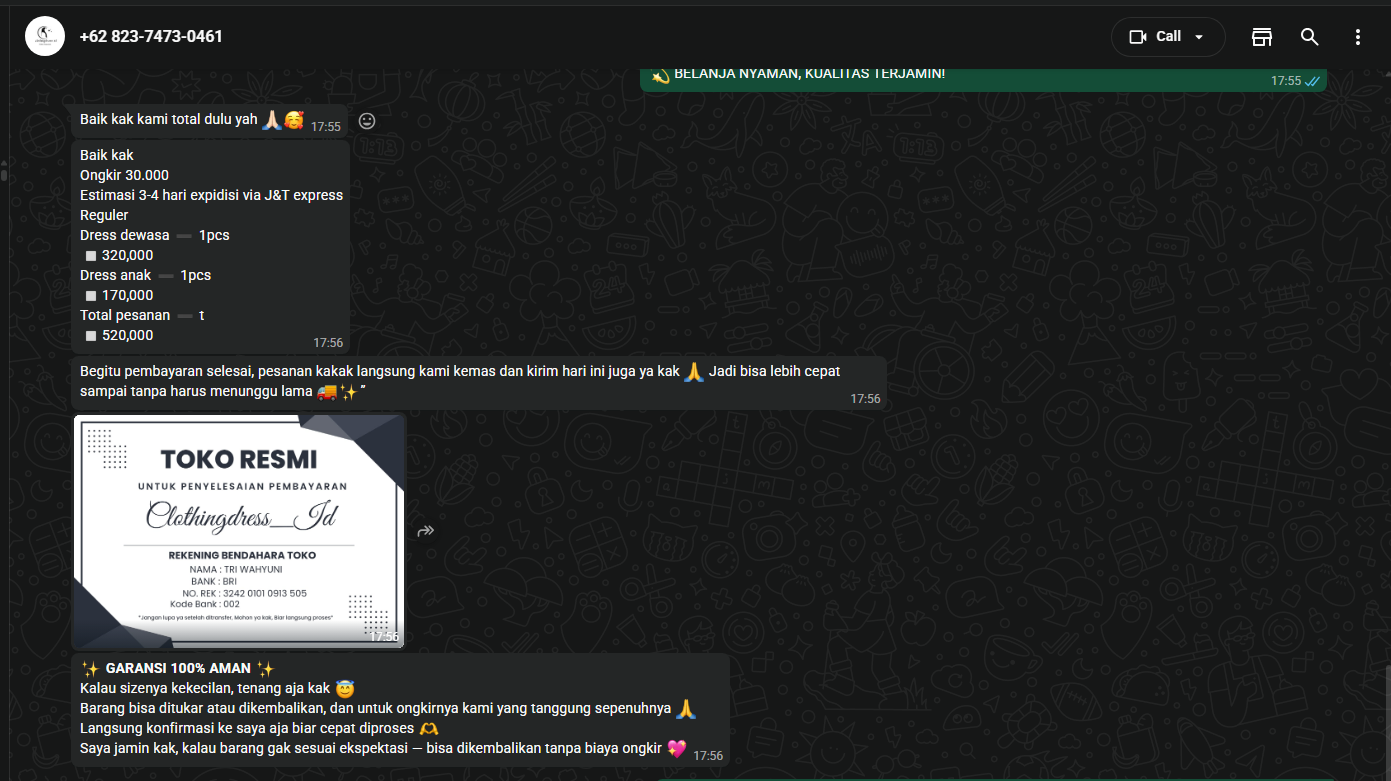

Korelasi Finansial dan Indikasi Jaringan

Penelusuran menunjukkan bahwa akun @clothingdress_id menggunakan rekening atas nama Tri Wahyuni. Akun lain, @ceryshop.original, juga menggunakan rekening yang sama.

Mengapa Ramadan Jadi Momentum Ideal?

Ramadan meningkatkan volume transaksi sekaligus emosi.

- Orang ingin membeli cepat sebelum kehabisan.

- Ada tekanan waktu menjelang hari raya.

- Promo musiman menciptakan urgency.

- Banyak akun baru bermunculan sehingga sulit membedakan legit dan palsu.

Volume transaksi yang tinggi menciptakan noise operasional yang membuat anomali kecil sulit terlihat, sehingga aktivitas fraud dapat berbaur di antara ribuan transaksi legit tanpa langsung terdeteksi sebagai pola mencurigakan. Dalam kondisi seperti ini, pelaku tidak perlu meretas sistem atau mengeksploitasi celah teknis; mereka hanya perlu memilih momentum yang tepat ketika arus transaksi sedang padat dan perhatian pengguna terfokus pada kebutuhan, bukan pada validasi keamanan.

Pergeseran Ancaman Modern

Kasus ini menunjukkan adanya pergeseran signifikan dalam lanskap keamanan digital. Jika dahulu ancaman identik dengan eksploitasi teknis seperti SQL injection, remote code execution, atau privilege escalation, maka hari ini banyak serangan justru jauh lebih efektif tanpa perlu menyentuh sistem sama sekali. Alih-alih membobol server atau mencari celah aplikasi, pelaku memanfaatkan manipulasi psikologis dan rekayasa prosedural untuk mengarahkan korban melakukan tindakan yang merugikan dirinya sendiri, sehingga transaksi tetap terlihat sah di mata sistem meskipun secara konteks merupakan hasil dari eksploitasi kepercayaan.

Mereka mengeksploitasi:

- Authority illusion

- Urgency

- Trust terhadap visual profesional

- Bias kognitif

Sistem bisa saja aman, aplikasi terenkripsi dengan baik, dan autentikasi diterapkan secara berlapis, tetapi jika pengguna berhasil diyakinkan untuk memindahkan dana atas inisiatifnya sendiri melalui manipulasi yang terlihat prosedural dan sah, maka sistem tidak memiliki konteks teknis untuk membedakan mana transaksi normal dan mana transaksi hasil rekayasa sosial. Di titik inilah batas keamanan modern bergeser bukan lagi semata berada pada infrastruktur atau mekanisme kontrol akses, melainkan pada ruang antara sistem dan kesadaran pengguna yang menjadi target utama eksploitasi.

Penutup

Kasus ini bukan sekadar tentang satu akun atau satu korban, melainkan representasi dari sebuah model penipuan yang mudah direplikasi dan terus berevolusi mengikuti momentum musiman. Setiap kali volume transaksi meningkat dan euforia belanja menguat, ruang bagi manipulasi ikut melebar. Selama pendekatan ini efektif dan tetap menghasilkan korban, pola yang sama akan terus digunakan, dimodifikasi, dan disebarkan melalui identitas yang berbeda-beda.

Musim belanja akan selalu kembali. Toko-toko baru akan terus bermunculan. Narasi promo, garansi, dan skema refund akan terus dikemas agar terlihat semakin meyakinkan. Yang menentukan bukan seberapa canggih sistem yang digunakan, melainkan seberapa tajam kita membaca pola di baliknya.

Keamanan digital hari ini tidak lagi hanya soal perlindungan infrastruktur, tetapi tentang kemampuan memahami konteks sebelum mengambil keputusan. Karena dalam banyak kasus seperti ini, tidak ada sistem yang ditembus yang ada adalah kepercayaan yang diarahkan.

Dan ketika kepercayaan bisa dimanipulasi, maka kesadaranlah yang menjadi garis pertahanan terakhir.