Prolog: Sebuah Interaksi Biasa yang Berujung Ancaman

Pada suatu hari biasa, saya mencoba mengikuti akun Instagram resmi dari dua entitas keuangan populer di Indonesia: @dana.id dan @bankbri_id. Tindakan ini sangat wajar dilakukan oleh siapa pun yang ingin memperoleh informasi resmi atau update terbaru dari layanan digital dan perbankan yang mereka gunakan.

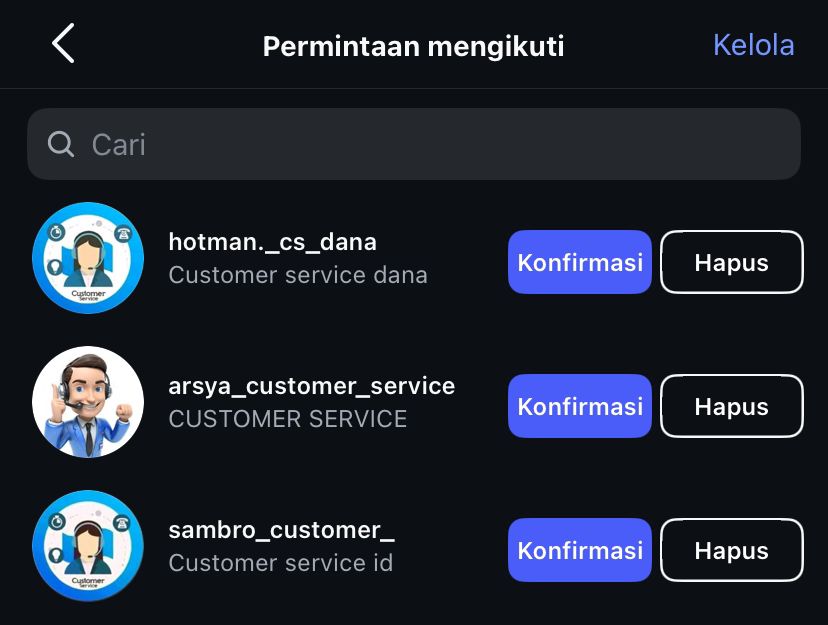

Namun, hanya dalam hitungan detik setelah menekan tombol “Follow”, sesuatu yang mencurigakan terjadi—beberapa akun mencurigakan mulai mengirimkan permintaan mengikuti dan mengirimkan pesan kepada saya. Mereka menggunakan nama dan avatar yang menyerupai customer service dari Dana, BRI, dan bahkan BRImo.

Saya menyadari bahwa ini bukanlah kebetulan. Ini adalah teknik serangan sosial (social engineering) yang mengandalkan real-time user monitoring dan impersonasi yang terstruktur. Dan ini adalah bukti betapa mudahnya seseorang bisa menjadi target dari skema penipuan digital hanya karena sebuah tindakan sederhana: mengikuti akun resmi.

Teknik Serangan: Real-Time Impersonation Trap

1. Behavioral Monitoring Trap

Para pelaku tampaknya memantau secara aktif aktivitas pengguna yang baru saja mengikuti akun resmi seperti @dana.id atau @bankbri_id. Ini bisa terjadi melalui:

Bot crawler yang memantau daftar follower baru secara berkala.

Notifikasi otomatis dengan skrip yang mengambil data dari akun yang baru mengikuti entitas tertentu.

Atau lebih ekstrem: menggunakan akun palsu yang sudah lebih dulu mengikuti akun target dan langsung mengakses daftar followers terbaru.

Langkah ini memetakan calon korban yang secara kontekstual sangat mungkin sedang mengalami kendala atau berinteraksi dengan layanan keuangan. Mereka tahu kamu akan butuh bantuan — dan mereka siap “membantu”… dengan menipu.

2. Impersonation Attack

Setelah mengetahui akun mana yang potensial, pelaku menggunakan akun-akun palsu dengan identitas visual yang menipu:

Nama pengguna seperti

hotman._cs_dana,arsya_customer_service,cs.dana.officialMenggunakan logo resmi atau ilustrasi “customer service”

Meniru gaya bahasa profesional

Menyasar korban melalui DM secara langsung

Ini adalah bentuk impersonasi tingkat rendah namun sangat efektif, karena:

Platform (dalam hal ini Instagram) belum mampu melakukan verifikasi menyeluruh pada akun-akun baru yang mengklaim sebagai entitas resmi.

Banyak pengguna awam tidak mengecek detail seperti centang biru, jumlah pengikut, atau riwayat posting.

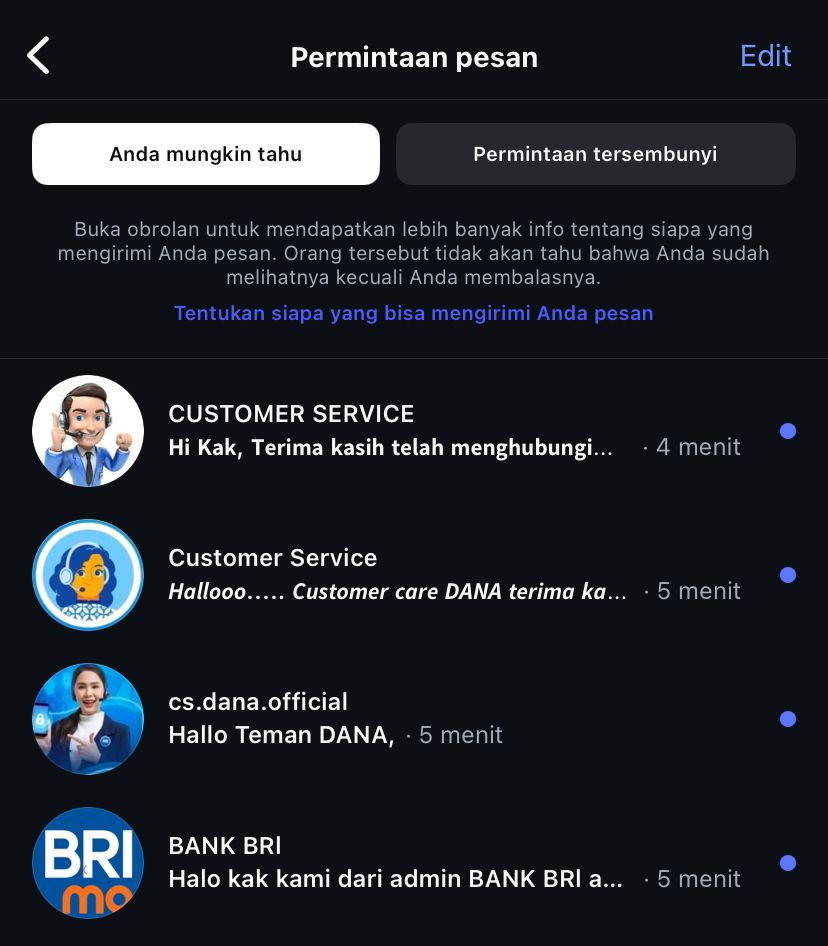

Setelah pengguna menerima permintaan pesan dari akun-akun palsu yang mengaku sebagai customer service resmi, serangan mulai memasuki fase kedua—yaitu eksploitasi sosial yang dikemas dalam bahasa layanan pelanggan yang sopan dan meyakinkan.

Pelaku umumnya memulai dengan sapaan formal, seperti “Halo Kak, terima kasih telah menghubungi layanan kami…” diikuti dengan pertanyaan tentang kendala yang dialami korban. Ini menciptakan kesan bahwa interaksi yang terjadi adalah bagian dari proses dukungan resmi. Namun, seiring percakapan berlangsung, pelaku mulai menyisipkan permintaan-permintaan yang berisiko tinggi, antara lain:

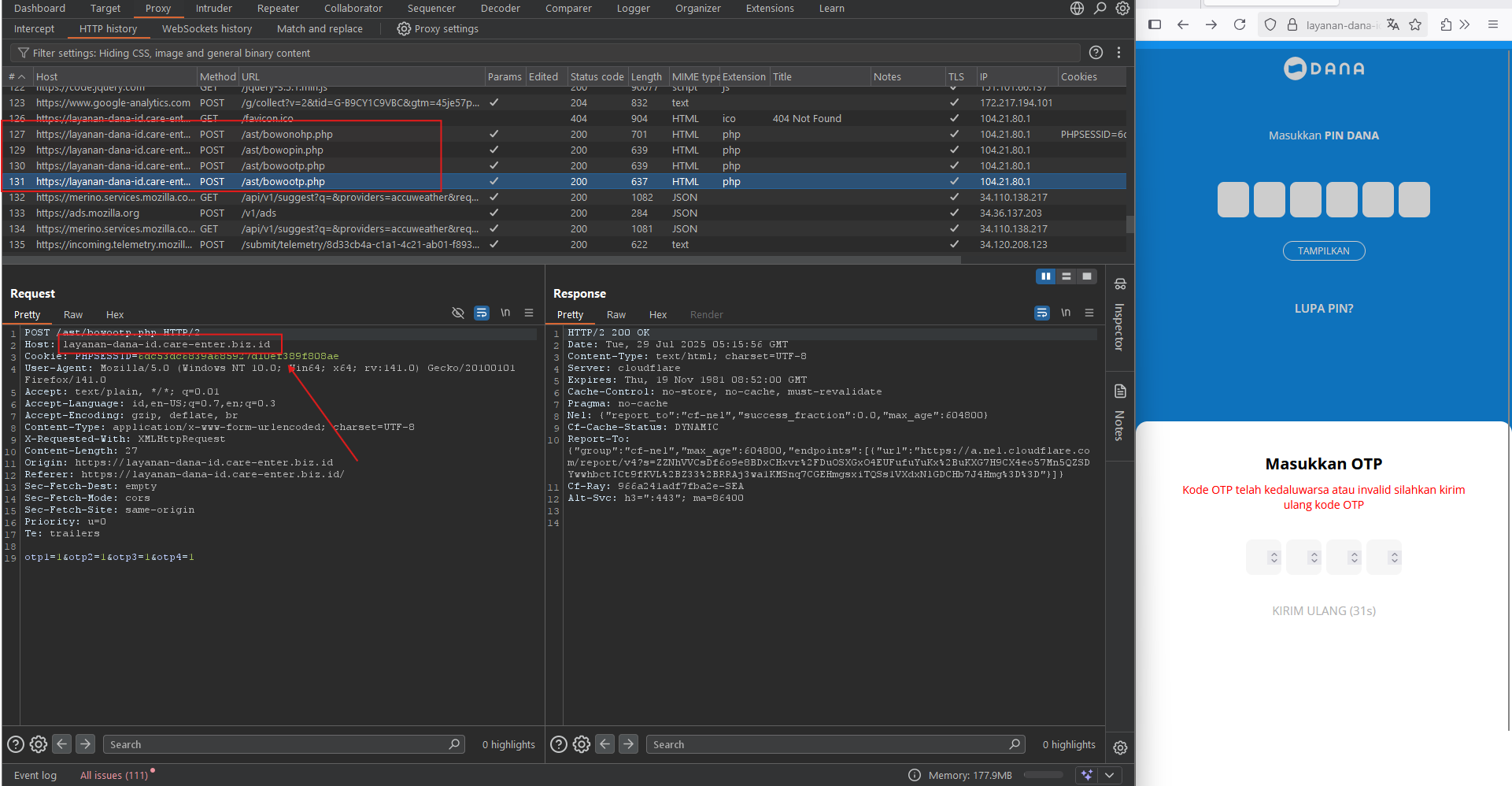

Link menuju situs phishing, yang tampilannya sangat mirip dengan halaman login Brimo atau aplikasi DANA. Dalam banyak kasus, pelaku meminta korban untuk login kembali guna “verifikasi ulang data”.

Permintaan kode OTP atau PIN, dengan alasan verifikasi identitas atau pengaktifan ulang akun yang “diblokir sementara”.

Modus pengembalian dana palsu atau klaim refund yang gagal, yang mengharuskan korban mengisi formulir atau memberikan akses tertentu.

Pengaktifan ulang akun e-wallet, dengan alasan sistem mendeteksi aktivitas mencurigakan dan perlu validasi manual.

Motif di balik rangkaian interaksi ini sangat jelas: pelaku ingin mengambil alih akun e-wallet atau rekening digital korban. Namun dalam beberapa kasus yang lebih kompleks, informasi yang dikumpulkan tidak hanya digunakan sekali saja—melainkan dipakai dalam serangan berlapis seperti OTP interception, atau pencurian identitas lebih lanjut. Di sinilah rekayasa sosial bertransformasi menjadi rantai eksploitasi yang terencana.

Mengapa Ini Lebih dari Sekadar DM Palsu

Yang membuat skema ini jauh lebih berbahaya dibanding spam atau penipuan biasa adalah kecepatan dan ketepatan waktu (timeliness) serangan yang dilakukan. Hanya dalam beberapa detik setelah pengguna mengikuti akun resmi, pelaku langsung mengirimkan pesan. Ini menunjukkan bahwa mereka memiliki sistem pemantauan otomatis, atau setidaknya semi-terotomatis, yang mampu menangkap perilaku pengguna secara real time.

Lebih jauh, penggunaan identitas lembaga keuangan sebagai tameng memberikan tingkat kredibilitas tinggi pada pesan-pesan yang mereka kirim. Banyak pengguna, bahkan yang cukup familiar dengan dunia digital, bisa saja tertipu karena konteks pesannya sangat relevan dan sesuai dengan apa yang baru saja mereka lakukan—misalnya baru menghubungi CS atau mengalami kendala top-up.

Kelemahan dari sisi platform juga memperparah situasi ini. Hingga kini, Instagram belum memiliki sistem deteksi dan validasi agresif terhadap akun-akun yang mengklaim sebagai entitas resmi, terutama ketika akun tersebut baru dibuat, tidak memiliki follower, dan belum diverifikasi. Akibatnya, pelaku bebas membuat puluhan bahkan ratusan akun kloning tanpa hambatan berarti.

Yang paling mengkhawatirkan, korban bukan hanya pengguna awam. Bahkan mereka yang cukup paham keamanan digital tetap bisa terseret dalam jebakan ini ketika semua elemen penipuan tampak begitu “resmi” dan waktunya sangat tepat. Ini bukan sekadar soal tidak hati-hati—melainkan soal bagaimana serangan dirancang untuk menyusup ke dalam momentum pengguna yang sedang butuh bantuan.

Dari kasus ini, kita belajar bahwa interaksi sekecil apa pun di dunia digital bisa membuka celah eksploitasi, terutama ketika berkaitan dengan institusi yang menyimpan akses terhadap data dan uang kita.

Serangan impersonasi berbasis social engineering ini bukan hanya masalah teknis, di mana kepercayaan bisa jadi senjata paling berbahaya jika jatuh ke tangan yang salah.

Jangan anggap enteng notifikasi follow atau DM. Dalam dunia digital, setiap klik bisa jadi pintu menuju penipuan. Stay aware. Stay secure.