Kebanyakan obrolan soal security selalu berputar di hal yang sama, eksploitasi, bypass, recon. Nggak ada yang salah dengan itu. Tapi ada sisi lain yang sama menariknya, dan jarang banget ditulis dari pengalaman langsung.

SOC itu ngapain sebenernya?

Security Operations Center adalah tim yang tugasnya memonitor, mendeteksi, dan merespons insiden keamanan secara real-time. Kalau infrastruktur IT itu sebuah organisasi kota, SOC adalah ruang kendali CCTVnya. Semua log masuk, semua alert diproses, semua keputusan “ini ancaman beneran atau bukan” lahir dari sini.

Kedengarannya sederhana. Tapi yang bikin kerjaan ini nggak sesimpel kelihatannya adalah skalanya.

Dalam satu shift, bisa lihat ribuan alert. Dari ribuan itu, mungkin puluhan yang worth diinvestigate. Dari yang puluhan itu, mungkin satu atau dua yang beneran perlu ditangani. Dan harus bisa bedain semuanya cepat, dengan konteks yang sering kali tidak lengkap.

Tiga hal yang dikerjain setiap hari

1 Monitor

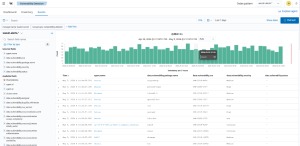

Semua log dari seluruh infrastruktur firewall, endpoint, server, aplikasi, cloud , dikumpulin ke satu platform: SIEM (Security Information and Event Management).

SIEM bukan sekadar tempat nyimpen log. Dia melakukan korelasi. Satu login gagal itu noise. Tapi 400 login gagal dari IP yang sama ke berbagai akun dalam 10 menit itu pattern yang harus dikejar.

2 Detect

Detection di SOC modern nggak satu dimensi. Ada beberapa pendekatan yang berjalan bersamaan:

- Signature based : cocokkin aktivitas sama pattern ancaman yang udah diketahui

- Anomaly based : cari perilaku yang nyimpang dari kebiasaan normal si user atau sistem

- Threat Intelligence :cocokin IOC dari feed eksternal sama apa yang terjadi di environment kita

3 Respond

Kalau insiden terkonfirmasi, masuk ke fase respons, isolasi, investigasi, bersih-bersih, recovery, dokumentasi. Di sini keputusannya nggak selalu hitam putih isolate sekarang atau monitor dulu? Block IP nya atau biarkan buat gathering lebih banyak informasi? Salah langkah ke dua arah sama-sama bisa jadi masalah.

Struktur Tim di SOC

Biasanya ada pembagian tier berdasarkan kedalaman tugas:

| Tier | Peran | Fokus |

|---|---|---|

| Tier 1 | Alert Analyst | Triage alert, filter noise, eskalasi |

| Tier 2 | Incident Responder | Investigasi mendalam, containment |

| Tier 3 | Threat Hunter | Hunting proaktif, forensik, malware analysis |

Tier 1 yang paling sering ketemu alert fatigue kelelahan akibat volume alert yang besar dengan mayoritas false positive. Ini masalah yang lebih serius dari yang keliatan, dan akan dibahas khusus di artikel lain.

Tools yang Biasa Dipake

SIEM (Security Information and Event Management)

Ini adalah jantungnya SOC. Semua log dari berbagai sumber dikumpulin di sini, dikorelasikan, dan dijadikan alert. Tanpa SIEM, analyst harus manually buka satu-satu log dari tiap sistem yang jelas nggak scalable.

Tools yang umum dipake: Splunk, IBM QRadar, Cortex SIEM, Elastic SIEM. Buat yang mau mulai belajar di home lab, Wazuh adalah pilihan solid open source, gratis, dan dokumentasinya cukup lengkap.

EDR (Endpoint Detection and Response)

Kalau SIEM lihat dari sisi log dan network, EDR fokus di level endpoint laptop, server, workstation. EDR bisa rekam aktivitas proses, file, registry, sampai network connection di tiap device secara real-time. Ini yang bikin investigasi jadi jauh lebih detail karena bisa tau persis apa yang terjadi di dalam mesin.

Tools enterprise: CrowdStrike Falcon, SentinelOne, Microsoft Defender for Endpoint. Open sourcenya ada Velociraptor powerful buat forensik dan threat hunting.

Threat Intelligence Platform

SOC nggak kerja di ruang hampa. Ada ribuan research, laporan insiden, dan IOC (Indicator of Compromise) yang dibagikan komunitas security setiap harinya. Threat intelligence platform bertugas ngumpulin, ngolah, dan bikin semua informasi itu bisa langsung dipakai, misalnya otomatis ngecek apakah IP yang ada di alert kita udah pernah dilaporin sebagai C2 server.

Yang umum dipake: MISP, OpenCTI, SOCRadar, AlienVault OTX. Buat yang mau feed gratis, OTX dari AlienVault cukup bisa diandalkan buat mulai.

Case Management / Ticketing

Setiap alert yang diinvestigasi, setiap insiden yang ditangani semuanya harus tercatat. Case management tool adalah tempat analyst mendokumentasikan temuan, timeline, langkah respons, sampai lessons learned. Tanpa ini, institutional knowledge cuma ada di kepala orang, dan kalau orangnya pergi, ilmunya ikut pergi.

Yang sering dipake di SOC: The Hive, IRIS, Zammad. Beberapa tim juga pakai Jira karena udah terintegrasi sama workflow engineering mereka.

Dari Alert ke Insiden: Gimana Sebenernya Prosesnya?

Ini bagian yang jarang dijelasin, padahal ini inti dari kerjaan SOC sehari-hari.

1. Alert Masuk

Semua berawal dari alert yang muncul di SIEM. Alert ini bisa datang dari mana saja rule korelasi yang ditulis sendiri, feed threat intelligence, atau deteksi anomali dari behavior analytics.

Contoh sederhana, SIEM ngetrigger alert karena ada user yang login berhasil dari Indonesia, tapi 10 menit sebelumnya user yang sama login gagal berkali-kali dari IP di luar negeri. Sekilas mencurigakan tapi belum tentu insiden.

2. Triage

Di sinilah Tier 1 mulai kerja. Pertanyaan pertama yang selalu muncul, ini legit atau false positive?

Untuk jawab itu, analyst mulai ngumpulin konteks:

- Siapa user ini? Jabatannya apa? Biasanya akses dari mana?

- IP nya dikenal nggak? Ada di threat intel feed?

- Aktivitas sebelum dan sesudah login ini ngapain?

- Ada alert lain yang berkaitan dalam timeframe yang sama?

Kalau dari konteks itu semua terlihat wajar misalnya user memang lagi dinas ke luar negeri dan IT sudah dikabari alert diclose sebagai false positive, dicatat, selesai. Tapi kalau ada yang nggak beres, naik ke Tier 2.

3. Investigasi

Tier 2 mulai gali lebih dalam. Bukan cuma lihat satu alert, tapi rekonstruksi timeline apa yang terjadi sebelum, selama, dan setelah event itu. Di fase ini, analyst bakal pulling log dari berbagai sumber sekaligus, authentication log, network traffic, endpoint activity, email log semua dicocokin buat dapet gambaran yang utuh.

Dari kasus tadi misalnya, setelah investigasi lebih dalam ketemu bahwa setelah login berhasil, user tersebut langsung akses folder yang nggak pernah dia sentuh sebelumnya, lalu ada outbound traffic ke IP asing dalam jumlah yang nggak wajar.

Sekarang baru bisa bilang, “ini bukan false positive”.

4. Containment

Begitu insiden terkonfirmasi, langkah pertama bukan langsung beresin semuanya tapi batasi dulu dampaknya. Tergantung situasi, containment bisa berarti:

- Isolasi host dari jaringan

- Disable akun user yang terkompromi

- Block IP atau domain yang terlibat di firewall

- Revoke session token yang aktif

Keputusan containment harus cepat tapi terukur. Terlalu agresif bisa ganggu operasional bisnis. Terlalu lambat, attacker punya lebih banyak waktu.

5. Recovery

Setelah terkontain, baru masuk ke fase bersih-bersih, hapus malware kalau ada, patch celah yang dieksploitasi, reset credential yang terdampak. Recovery adalah proses balik ke kondisi normal, restore dari backup kalau perlu, validasi sistem udah bersih, monitoring ketat selama beberapa hari ke depan.

6. Dokumentasi & Lessons Learned

Fase yang paling sering diskip, tapi sebenernya paling penting. Setiap insiden harus didokumentasiin lengkap, timeline kejadian, teknik yang dipakai attacker, langkah respons yang diambil, dan yang paling krusial apa yang bisa diperbaiki supaya ini nggak kejadian lagi.

Dari sini biasanya lahir improvement, update detection rule, tambah monitoring di titik tertentu, atau rekomendasi ke tim IT soal hardening yang perlu dilakukan.

Beberapa Hal yang Sering Disalahpahami soal SOC

“SOC itu tinggal pantau dashboard.”

Detection engineering nulis rule yang beneran efektif itu butuh pemahaman soal teknik serangan, behavior sistem, dan konteks bisnis organisasi. Satu rule yang salah desain bisa generate ribuan false positive sehari, atau lebih parahnya kelewatan ancaman yang beneran.

“Kalau ada serangan pasti ketauan.”

Banyak teknik serangan yang memang dirancang untuk blend in pakai tools yang legitimate, gerak perlahan, numpang di traffic yang normal. Tugas SOC bukan cuma nunggu alarm bunyi, tapi aktif cari yang sengaja disembunyiin.

“Blue team itu pasif.”

Threat hunting itu aktif. Bukan nunggu alert, tapi buat hipotesis, cari buktinya di log, dan kalau terbukti kita yang nemuin insiden sebelum sempat meluas.

Penutup

SOC bukan kerjaan yang banyak sorotannya. Nggak ada writeup viral, nggak ada hall of fame. Yang ada adalah log ribuan baris, alert yang harus ditriage, dan kadang insiden yang datang di waktu yang paling nggak enak.

Tapi ada kepuasan tersendiri ketika bisa bilang, kita nangkep itu sebelum terlambat.

Di part selanjutnya, akan masuk lebih dalam ke SIEM cara kerjanya, anatomy detection rule yang baik.